Um die Remotewebseite des SBS 2011 und insbesondere den Outlook Web Access (OWA) bzw. den Remote Zugang via TS-Web-Gateway richtig nutzen zu können braucht man ein vertrauenswürdiges Zertifikat. Um dieses zu erhalten kann man sich natürlich der Dienste einer bekannten öffentlichen CA bedienen. Abhängig von den Zertifikaten die man braucht kann das aber recht teuer werden. Insbesondere bei Zertifikaten mit mehreren Domains (subject alternate domains) kostet das gleich mehrere hundert Euro. Für Testsysteme aber auch für Unternehmen die sicherstellen können, dass alle zugreifenden Systeme dem eigenen Zertifikat vertrauen kann man sich ein Zertifikat mit mehreren Domains auch selbst erstellen.

Manche fragen sich nun vielleicht warum ich ständig diese Zertifikate mit mehreren Domains erwähne. Die Begründung ist recht simpel – weil es viele brauchen (ohne es zu wissen). Nahezu jedes Exchange System das ich kenne ist autoritär für mehr als eine Domain und oft werden auch mehrere (unterschiedliche) als Sendeadressen verwendet. Damit ist es notwendig, dass der Exchange Server auch ein gültiges Zertifikat für die alternativen Domains besitzt. Essentiell wird es wenn man z. B. ein Active Sync Gerät verwendet um die Mails eines Kontos abzurufen welches nicht durch die primäre Domain abgedeckt ist.

So nun aber zu den notwendigen Schritten am Beispiel eines SBS 2011 (Enterprise CA):

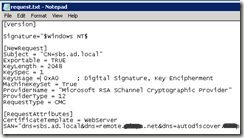

Zuerst erstellt man sich eine Textdatei mit folgendem Inhalt – wobei das Subject und die DNS Namen unter SAN natürlich anzupassen sind – weitere Details zu Folgeoptionen findet man ggf. auch hier: http://support.microsoft.com/kb/931351

Die soeben erstellte Datei wird in meinem Fall in request.inf (das .inf ist wichtig!) umbenannt.

certreq -new request.inf certnew.req

certreq -submit certnew.req certnew.cer

certreq -accept certnew.cer

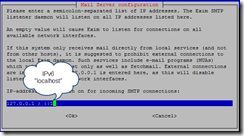

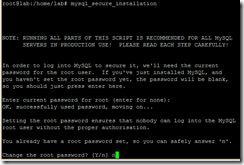

Nachdem das Zertifikat erstellt wurde muss es noch installiert werden:

Hi,

diesesmal geht es mir um den fqdn ? soll ich lokalen nehmen: also sbs.ad.local (bzw. eben den fqdn den wir verwenden) oder den fqdn der domain remote.domainnamen.de ?

kurzes feedback wäre klasse 🙂

danke & gruss

harold

Nachtrag: hätte ich erstmal gelesen (im detail deine textdatei etc.) und dann gefragt (wenns noch was zu fragen gibt)= wäre die zwei postings von mir evtl. unnötig.

daher lass mich erstmal in ruhe lesen …

sorry

cu

harold

Hi Harold,

bei einem selbst ausgestellten Zertifikat würde ich hier immer alle (also auch die internen) Namen mit in das Zertifikat aufnehmen. Das erleichtert einige Dinge – auch wenn der Preis dafür ist, dass man von extern den internen Namen des Servers rausfinden kann (eher geringes Risiko).

LG

Johannes

Das Problem kenne ich 😉

Hi J….,

also erst mal ein echt dickes lob an deine seite 🙂

du bringst es auf den punkt was wichtig ist damit es funktioniert.

egal ob:

– sicherung / sharepoint probleme

– zertifikate am sbs

– astaro mit sbs

usw.

daher funktioniert jetzt endlich auch mein phone 7.5 und verbindet sich erfolgreich mit dem sbs 2011 bzw. zumindestens mal mit meinem exchange postfach und ein paar andere DInge wie eben auch die Sicherung tun auch.

vielen Dank.

Habe noch ein paar Fragen aber tüftle erstmal etwas bevor ich wieder losstürme …

Echt cool Deine Seite & vielen Dank.

Entspannten Gruss

Harold

Danke für das Feedback!

Hallo,

ich stelle mich wohl ein wenig an, aber wo speiert man die Textdatei hin ? mein SBS2011 spricht deutsch…

Es wäre prima, wenn ich schnell eine Antwort bekommen könnte… Sitze gerade an der Konfiguration.

Viele Grüsse

Hallo Johannes,

erst einmal vielen Dank für Dein Anleitung, hat mich weitergebracht.

Allerdings habe ich festgestellt, dass nach der Installation des Zertifikates im SBS 2011 der Punkt „Alternativer Antragstellername“ (unter dem alle SAN aufgelistet sind) fehlt. Nach kurzer Recherche habe ich im Technet folgenden Artikel gefunden: „How to Request a Certificate With a Custom Subject Alternative Name“ –> http://technet.microsoft.com/en-us/library/ff625722(WS.10).aspx Der Abschnitt „Creating a RequestPolicy.inf file“ deutet darauf hin, dass man für win 2k8 r2 (also auch SBS 2011) die SANs im Abschnitt „Extensions“ definiert und nicht unter „Request Attributes“. Nachdem ich die inf-Datei entsprechend korrigiert hatte, wurden auch die „Alternativen Antragstellernamen“ korrekt angezeigt.

hier der Eintrag aus o.g. Technet-Seite:

[Extensions]

; If your client operating system is Windows Server 2008, Windows Server 2008 R2, Windows Vista, or Windows 7

; SANs can be included in the Extensions section by using the following text format. Note 2.5.29.17 is the OID for a SAN extension.

2.5.29.17 = „{text}“

_continue_ = „dns=www01.fabrikam.com&“

_continue_ = „dn=CN=www01,OU=Web Servers,DC=fabrikam,DC=com&“

_continue_ = „url=http://www.fabrikam.com&“

_continue_ = „ipaddress=172.31.10.134&“

_continue_ = „email=hazem@fabrikam.com&“

_continue_ = „upn=hazem@fabrikam.com&“

_continue_ = „guid=f7c3ac41-b8ce-4fb4-aa58-3d1dc0e36b39&“

Vielleicht kannst Du das in Deiner Anleitung entsprechend korrigieren.

viele Grüße

gerul

Hallo,

vielen Dank für die Erläuterungen.

Ich habe ein ähnliches Problem wie gerul.

Allerdings habe ich auch die Problematik die SANs im Abschnitt “Extensions” definiert und nicht unter “Request Attributes”. richtig zu definieren.

Ich habe den Fehler request.inf [new Request] encipherOnly=“False“ Mag der keine IP ? Feedback wäre nett MfG

Hi,

vielen Dank erstmal für deine Anleitung.

Aber ich verstehe es nicht so ganz. Muss man das Zertifikat nicht irgendwie am SBS einspielen? Oder muss ich das auf jedem Client installieren?

Ich habe mal etwas ähnliches in einer Nicht-SBS-Domäne gemacht. Hier ist ein Exchange separat installiert. Dort musste das Zertifikat am Exchange direkt eingepflegt werden.

Vielen Dank im Voraus

Gruß Tobias